概 述

2019年安(ān)全圈讨論度最高的熱門詞一定是“等保2.0”。等保2.0時代保護策略要變被動防禦為(wèi)主動防禦,變層面防禦為(wèi)立體(tǐ)防禦。

可(kě)信計算技(jì )術為(wèi)主動防禦提供了新(xīn)的思路,也在等保2.0中(zhōng)被重點提及。我國(guó)網絡安(ān)全領域著名(míng)專家、中(zhōng)國(guó)工(gōng)程院院士沈昌祥在以《重啓可(kě)信革命——主動免疫可(kě)信計算3.0》為(wèi)主題的演講中(zhōng)指出:“當前我國(guó)的信息安(ān)全的防護工(gōng)作(zuò)是比較傳統的,也就是說稱為(wèi)老三樣:防火牆、殺病毒、入侵監測,這樣是解決不了安(ān)全問題的。”那麽如何解決問題呢(ne)?引入可(kě)信計算,因為(wèi)“可(kě)信計算包括三方面:可(kě)信可(kě)用(yòng),方能(néng)安(ān)全交互;主動免疫方能(néng)有(yǒu)效保護;自主創新(xīn)方能(néng)安(ān)全可(kě)控”。所以要利用(yòng)可(kě)信計算技(jì )術實現主動免疫。

1.1、概 念

首先我們了解一下什麽是可(kě)信。

可(kě)信在不同的機構下的定義是不同的。可(kě)信計算工(gōng)作(zuò)組TCG(Trusted Computing Group)對可(kě)信的定義可(kě)以描述為(wèi):對于一個特定的目标,實體(tǐ)的行為(wèi)總是與預期的相符,則針對這個目标,該實體(tǐ)就是可(kě)信的。電(diàn)氣電(diàn)子工(gōng)程師學(xué)會IEEE(Institute of Electrical and Electronics Engineers)對可(kě)信的定義則是:一個計算機系統稱為(wèi)可(kě)信的是指其提供服務(wù)的可(kě)信賴性是能(néng)夠進行論證的。國(guó)際标準化組織ISO/國(guó)際電(diàn)工(gōng)委員會IEC則如下定義可(kě)信:參與計算過程的各個部件、處理(lǐ)過程及操作(zuò)都是可(kě)預測的,并可(kě)以阻止病毒和一定程度的物(wù)理(lǐ)影響。

雖然以上各個機構對可(kě)信的定義不同,但總結起來看,都強調了實體(tǐ)行為(wèi)、能(néng)力的可(kě)預測性和可(kě)驗證性,即一個實體(tǐ)可(kě)信就是指其行為(wèi)、能(néng)力需要符合預期并可(kě)驗證其符合預期。

1.2、起 源

可(kě)信計算最早起始于上世紀90年代中(zhōng)期,并于21世紀來到了中(zhōng)國(guó)。不過據中(zhōng)國(guó)工(gōng)程院院士沈昌祥所述,中(zhōng)國(guó)其實早在1992年就開始了相關技(jì )術的研究,隻不過那個時候不叫可(kě)信計算,沈院士申請立項的題目是:主動免疫的綜合防護系統。到了2001年才真正的開始消化吸收TCG的技(jì )術理(lǐ)念,當時參與的企業有(yǒu)聯想、兆日、瑞達等。從此可(kě)信計算在中(zhōng)國(guó)落了地,生了根,并且結出了許多(duō)豐碩的果實。

1.3、發 展

随着可(kě)信計算的誕生到初步得到廣泛認可(kě),國(guó)際上成立了首個可(kě)信計算相關的聯盟:可(kě)信計算平台聯盟TCPA(Trusted Computing Platform Alliance),這個就是TCG的前身,該組織于2001年提出了可(kě)信平台模塊TPM1.1技(jì )術标準。

TPM1.1推出後,一些以IT技(jì )術為(wèi)主導的國(guó)際廠商(shāng)相繼推出了有(yǒu)關可(kě)信計算的産(chǎn)品,得到産(chǎn)品界及用(yòng)戶的普通認可(kě),而TCPA的成員也迅速增加,到了2003年已經達到了200家之多(duō),幾乎所有(yǒu)國(guó)際主流的IT廠商(shāng)都已加入該聯盟。随後TCPA更名(míng)為(wèi)TCG,并逐步完善了TPM1.2技(jì )術規範,把可(kě)信計算的觸角延伸到了所有(yǒu)IT相關領域。

随着ICT技(jì )術的快速發展,TCG于2008年在TCG TPM WG成功開發TPM 2.0第一版标準庫,之後于2011年7月和2012年2月先後兩次提供草(cǎo)案和修訂後的新(xīn)版本草(cǎo)案給SC27專家征求意見和建議,并于2012年10月公(gōng)開征求意見,2013年3月正式公(gōng)開發布TPM2.0标準庫,從此TPM進入2.0時代。

中(zhōng)國(guó)在可(kě)信計算方面的發展主要也經曆3個階段。

第一個階段是對TCG技(jì )術理(lǐ)念的消化吸收,時間大緻是從2001年起到2005年。這個階段中(zhōng)國(guó)的一些IT廠商(shāng)基于TCG技(jì )術開發出了一些産(chǎn)品,中(zhōng)國(guó)也成立了可(kě)信計算标準工(gōng)作(zuò)小(xiǎo)組,推進可(kě)信計算相關的标準研究。

第二個階段雖然時間短,但發展迅速。從2006年到2007年兩年間,建立了自主技(jì )術理(lǐ)論和标準體(tǐ)系,成立了中(zhōng)國(guó)自己的可(kě)信計算組織,即中(zhōng)國(guó)可(kě)信計算工(gōng)作(zuò)組TCMU(China TCM Union),會員單位達到了11家。中(zhōng)國(guó)的可(kě)信計算以TCM(Trusted Cryptography Module)為(wèi)基礎,制訂了《可(kě)信計算密碼支撐平台技(jì )術規範》系列标準,并于2007年12月發布《可(kě)信計算密碼支撐平台功能(néng)與接口技(jì )術規範》。在這個階段,國(guó)内企業也相繼推出了基于TCM技(jì )術規範的産(chǎn)品,有(yǒu)力支撐了相關标準。

第三個階段從2008年至今,發展到了我們的可(kě)信計算3.0時代。這個階段在TCMU成員的共同努力下,已經形成基本完整的産(chǎn)業體(tǐ)系,包括芯片、計算終端、可(kě)信網絡和應用(yòng)、可(kě)信計算測評等。

關鍵技(jì )術

可(kě)信計算經過這麽多(duō)年的發展,對應的關鍵技(jì )術發展思路逐步清晰,但仍然有(yǒu)許多(duō)未解決的技(jì )術問題待進一步深入研究。目前可(kě)信計算主要的研究思路是:

2.1 、安(ān)全芯片

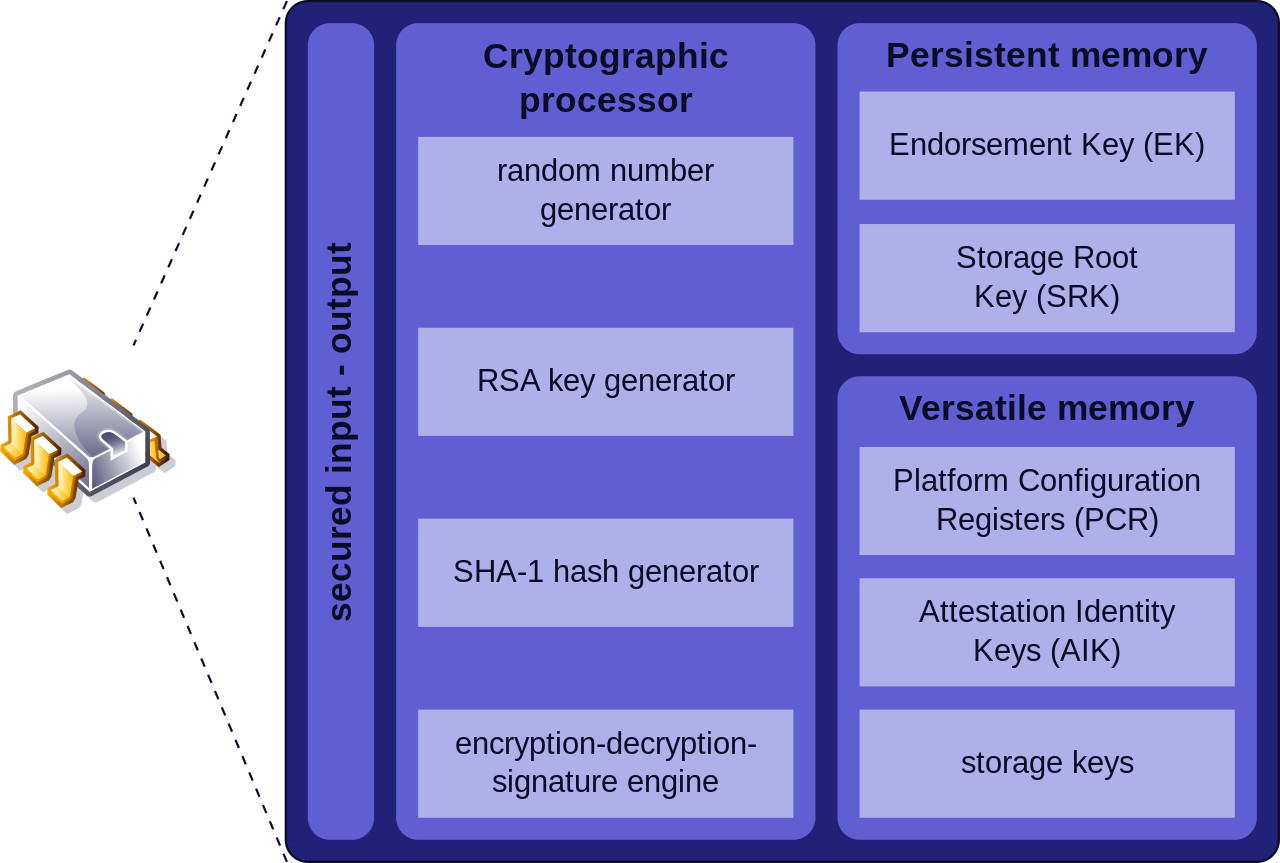

國(guó)際上,TCG的解決方案是引入TPM硬件安(ān)全芯片,以此為(wèi)起點構建可(kě)信計算整個體(tǐ)系結構。美國(guó)微軟公(gōng)司則利用(yòng)其微内核機制建立可(kě)信的執行環境,為(wèi)其世界聞名(míng)的Windows系統提供平台安(ān)全和隐私保護的支持。這就是微軟的NGSCB可(kě)信計算研究計劃。

中(zhōng)國(guó)創新(xīn)性的提出TCM技(jì )術方案,使用(yòng)自主研發的安(ān)全芯片,構建可(kě)信計算密碼支撐平台,做到了自主密碼為(wèi)基礎,控制芯片為(wèi)支柱,雙融主闆為(wèi)平台,可(kě)信軟件為(wèi)核心,可(kě)信連接為(wèi)紐帶,策略管控成體(tǐ)系,安(ān)全可(kě)信保應用(yòng)。

2.2 、終端平台可(kě)信技(jì )術

終端平台可(kě)信技(jì )術需要解決的核心問題是基于安(ān)全芯片的從系統引導、操作(zuò)系統、應用(yòng)程序到後續動态運行的整個鏈條的完整性度量。完整性度量主要分(fēn)為(wèi)靜态度量和動态度量兩個方面。在靜态度量方面,主要有(yǒu)IBM研究院提出的IMA、PRIMA架構,而動态度量最著名(míng)的是卡内基梅隆大學(xué)提出的BIND系統。

2.2.1. PRIMA架構

IBM最早根據TCG提出以TPM為(wèi)“根”,逐級度量啓動過程中(zhōng)硬件、引導、操作(zuò)系統及應用(yòng)的思想而實現的IMA架構可(kě)以對系統啓動的所有(yǒu)程序進行度量,但其最大的缺點是系統效率太低。為(wèi)解決效率問題,IBM又(yòu)提出了PRIMA架構,其特點是将度量與信息流訪問控制模型相結合,從而度量對象大幅度精(jīng)簡,達到了效率提高的目的。二者的主要區(qū)别如下圖所示:

2.2.2. BIND系統

為(wèi)解決靜态度量無法保證程序在運行過程中(zhōng)的可(kě)信問題,BIND系統被卡内基梅隆大學(xué)研制出來。其主要工(gōng)作(zuò)原理(lǐ)為(wèi):

● 擴展編程語言的度量語義

● 編程時添加這些度量标記

● 啓動編譯好的程序

● BIND系統被激活

● 動态的執行對程序的完整性度量

● 根據度量結果決定程序的停止和運行

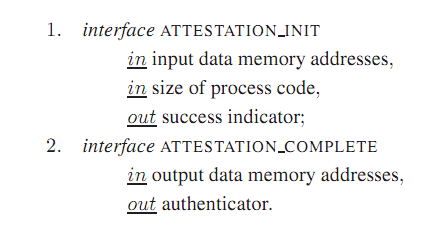

下圖為(wèi)BIND系統提供的編程接口:

從上圖可(kě)以看出,BING系統提供的編程接口并不複雜。BIND系統實現了一定程度的動态度量,但它需要編程人員在編程時使用(yòng)上述接口手動添加标記,這對編程人員提出了“特殊”的要求,比較難以落地。

2.2.3. vTPM

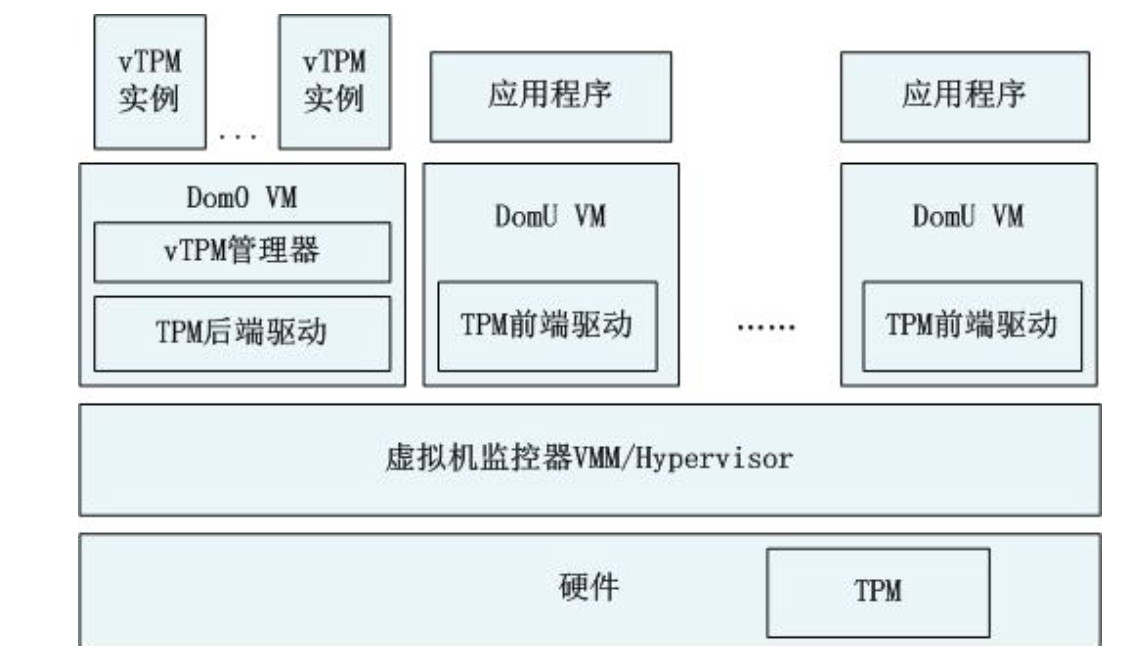

近年來,随着虛拟技(jì )術的發展和終端平台上虛拟應用(yòng)的越來越普及,虛拟平台度量技(jì )術也得到不斷的研究而逐漸成為(wèi)熱點。在虛拟度量技(jì )術方面有(yǒu)代表性的是LKIM系統、HIMA、HyperSentry和IBM提出的vTPM,後者應用(yòng)相對比較廣泛。

vTPM即虛拟的TPM,在物(wù)理(lǐ)的TPM的基礎上,使用(yòng)虛拟技(jì )術為(wèi)每個虛拟機提供一個獨立的TPM,從而解決了多(duō)個虛拟機共享TPM的資源沖突問題。其主要的架構如下圖所示:

從上圖可(kě)以看出,物(wù)理(lǐ)TPM的驅動存在于物(wù)理(lǐ)層中(zhōng),同時利用(yòng)vTPM管理(lǐ)器創建多(duō)個虛拟的TPM實例,這些實例與域U進行交互,使得虛拟機的可(kě)信成為(wèi)可(kě)能(néng)。不過這種方案也有(yǒu)其缺點,最主要的問題就是vTPM和TPM之間缺乏有(yǒu)效的綁定。

2.3 、平台間信任擴展技(jì )術

構建了終端平台的可(kě)信之後,需要将終端平台的可(kě)信擴展到遠(yuǎn)程平台,這裏主要使用(yòng)的方法便是遠(yuǎn)程證明。遠(yuǎn)程證明主要由平台身份證明和平台狀态證明組成。

2.3.1. 平台身份證明技(jì )術

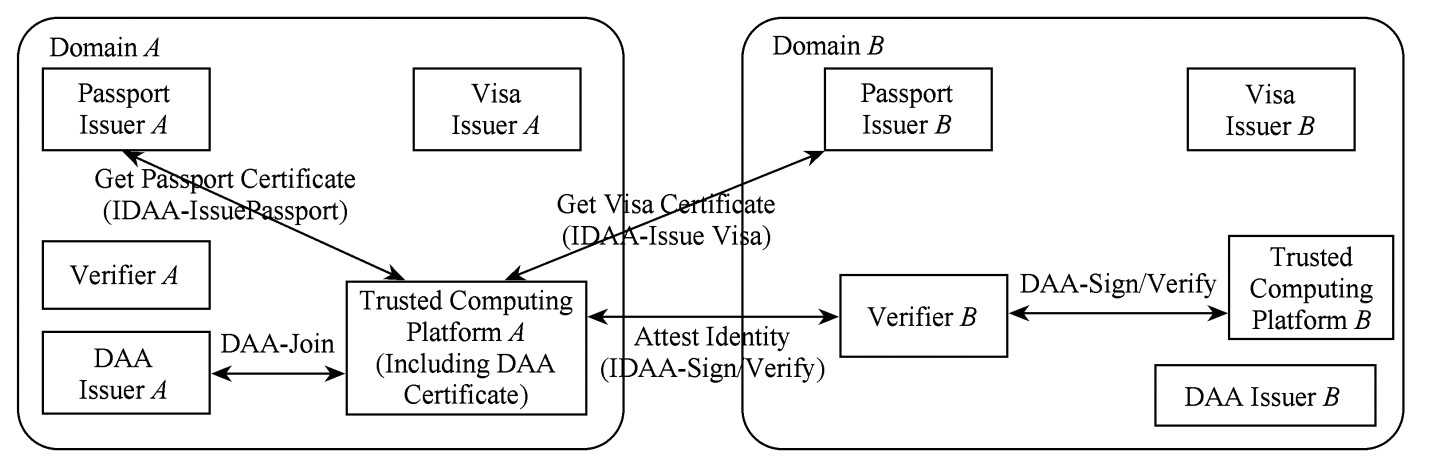

遠(yuǎn)程平台身份證明技(jì )術主要有(yǒu)Privacy CA和DAA。Privacy CA是基于TPM1.1規範的,使用(yòng)平台證書直接證明自己可(kě)信的身份。這個方案最大的問題是無法隐匿平台。基于CL簽名(míng)的直接匿名(míng)證明協議DAA(Direct Anonymous Attestation)解決了平台隐匿問題,但其解決方案中(zhōng)使用(yòng)的簽名(míng)長(cháng)度太長(cháng),導緻計算量大,效率并不高。所以就有(yǒu)了各種改良的DAA。由Brickel提出的基于橢圓曲線(xiàn)及雙線(xiàn)性映射對的一種優化的DAA方案有(yǒu)效降低了原來DAA簽名(míng)中(zhōng)的長(cháng)度過長(cháng)和計算量大問題,提高和通信和計算性能(néng)。

我國(guó)在平台身份證明技(jì )術方面也取得了長(cháng)足的進步,由馮登國(guó)等提出的我國(guó)首個基于q-SDH假設的雙線(xiàn)性對DAA方案,有(yǒu)效解決了遠(yuǎn)程證明協議的安(ān)全性和效率問題。

除了基于q-SDH假設的DAA方案外,馮登國(guó)等還提出了一種跨域的DAA方案,如上圖所示,解決了多(duō)個信任域TPM匿名(míng)認證問題。

2.3.2. 平台狀态證明技(jì )術

平台狀态證明技(jì )術的研究熱點主要是基于屬性的平台完整性狀态證明協議,即PBA(Property-based Attestation)。不過除此之外還有(yǒu)TCG提出的二進制直接遠(yuǎn)程證明方法、基于Java語言的語義證明、針對嵌入式設備提出的基于軟件證明和我國(guó)研究人員提出的基于系統行為(wèi)的證明協議。

TCG提出的二進制直接遠(yuǎn)程證明方法是将系統配置散列值直接傳遞給驗證方驗證,其缺點是會暴露平台配置,并且不易擴展。為(wèi)此Liqun Chen等提出了一種具(jù)體(tǐ)的基于屬性的證明協議,其原理(lǐ)是将系統配置傳遞給可(kě)信第三方TTP(Trusted Third Party),由TTP得出其具(jù)有(yǒu)的屬性,并發放相應的屬性證書,從而在驗證方需要驗證平台可(kě)信性時,将屬性證書發送給驗證方以證明平台的可(kě)信性。

2.4、 可(kě)信網絡接入技(jì )術

随着人類進入21世紀,網絡已經無處不在,據不完全統計,目前世界上聯網的設備有(yǒu)數十億之多(duō),而聯網設備的類型也由原來的PC機擴展到各種各樣的嵌入式設備、移動終端和智能(néng)終端等等。在可(kě)信計算領域,可(kě)信網絡的接入技(jì )術也有(yǒu)了很(hěn)大的發展。

可(kě)信網絡接入技(jì )術在國(guó)際上,有(yǒu)TCG組織提出的TNC規範,而國(guó)内與之對應的則是TCA方案。

2.4.1. TNC

TNC是由TCG發布的可(kě)信網絡連接規範,由2004 年5 月成立的可(kě)信網絡連接分(fēn)組TNC-SG(TNC Sub Group)提出,目的就是将終端平台的可(kě)信狀态延續到網絡中(zhōng),使信任鏈從終端平台擴展到網絡。下表為(wèi)TNC各個版本的發布時間及主要内容彙總:

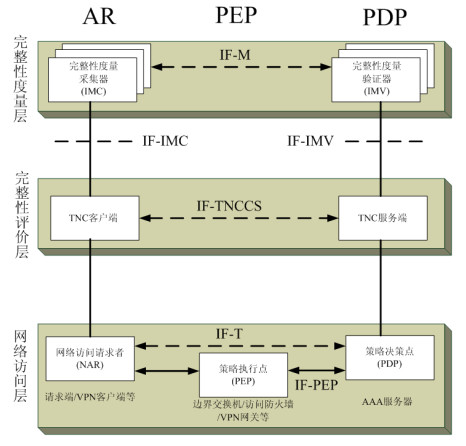

TNC規範架構中(zhōng)主要包括3個邏輯實體(tǐ)、3層劃分(fēn)和相關接口組件組成.該架構的主要思路是将完整性評估層與完整性度量層添加到傳統的網絡接入層次之上,從而實現對接入的終端平台的身份和完整性驗證。TNC基礎架構圖如下:

其中(zhōng),訪問請求者AR(Access Requestor),策略執行點PEP(Policy Enforcement Point)和策略決策點PDP(Policy Decision Point)組成了3個邏輯實現。訪問請求者是請求訪問受保護網絡的邏輯實體(tǐ)。策略執行點是執行PDP的訪問授權決策的網絡實體(tǐ)。策略決策點是根據特定的網絡訪問策略檢查訪問請求者的訪問認證,決定是否授權訪問的網絡實體(tǐ)。

整個網絡接入過程是:

■ AR發出訪問請求,收集平台完整性可(kě)信信息,發送給PDP,申請建立網絡連接;

■ PDP根據本地安(ān)全策略對AR的訪問請求進行決策判定,判定依據包括AR的身份與AR的平台完整性狀态,判定結果為(wèi)允許或禁止或隔離;

■ PEP控制對被保護網絡的訪問,執行PDP的訪問控制決策。

2.4.2. TCA

TNC方法首先進行的過程是用(yòng)戶認證,該過程除了對用(yòng)戶身份進行驗證,還要為(wèi)後續終端平台的憑證認證過程及終端平台完整性驗證過程提供安(ān)全的通信通道。VPN和IEEE 802.1x是TNC采用(yòng)來進行認證和建立通道,進而傳輸終端平台認證消息。AR并不直接驗證訪問控制器的身份和終端平台的完整性,這降低了TNC的安(ān)全性。

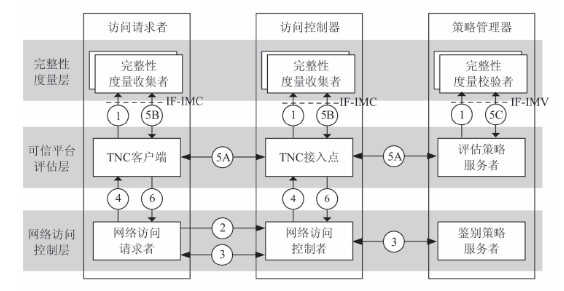

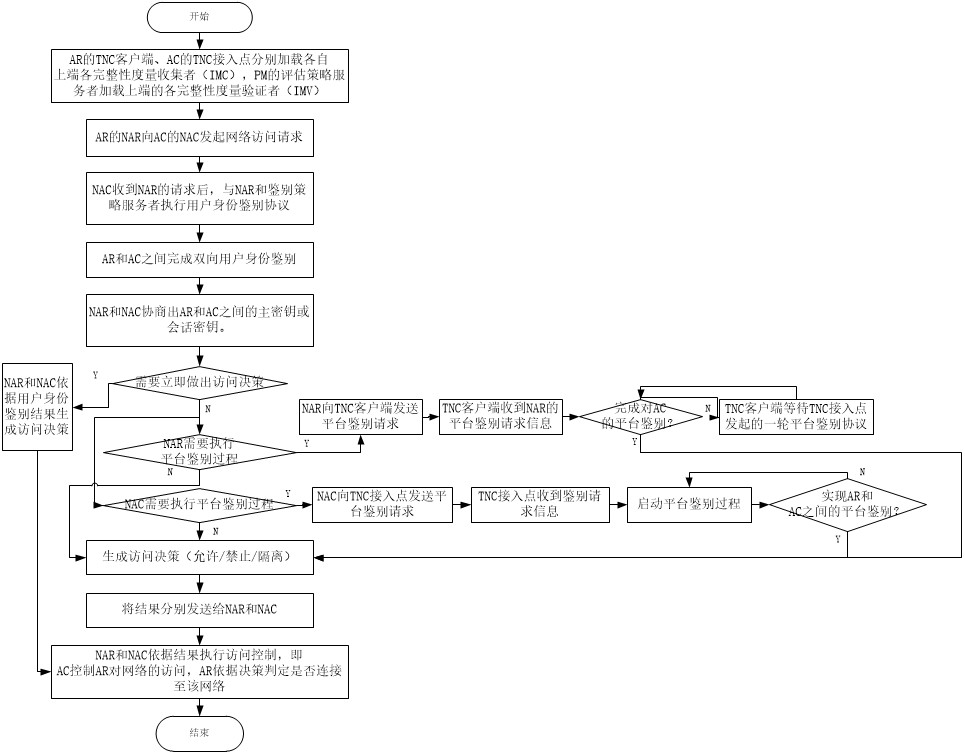

為(wèi)了實現可(kě)信計算網絡平台安(ān)全、可(kě)信賴的運行,針對TNC的不足,建立自主的可(kě)信網絡連接體(tǐ)系,2007年4月,我國(guó)啓動了自主可(kě)信網絡連接标準的制定工(gōng)作(zuò),由此誕生了TCA。TCA是我國(guó)以自主密碼為(wèi)基礎、控制芯片為(wèi)支柱、雙融主闆為(wèi)平台、可(kě)信軟件為(wèi)核心、可(kě)信連接為(wèi)紐帶建立的可(kě)信計算體(tǐ)系不可(kě)或缺的一部分(fēn)。對應的國(guó)家标準GB/T 29828―2013《信息安(ān)全技(jì )術 可(kě)信計算規範 可(kě)信連接架構》也于2013年11月12日正式發布。

如上圖所示,TCA的工(gōng)作(zuò)步驟簡述如下:

應用(yòng)及前景

目前,國(guó)際上主流的台式機、筆(bǐ)記本已經标配上了TPM安(ān)全芯片,國(guó)内支持TCM安(ān)全芯片的安(ān)全主機已經全面量産(chǎn),多(duō)數的國(guó)内外移動終端也都有(yǒu)了安(ān)全芯片的支持。與可(kě)信計算相關的應用(yòng)不斷的被挖掘出來,前景一片大好。

3.1、 信息安(ān)全

可(kě)信計算與信息安(ān)全密不可(kě)分(fēn)。其中(zhōng),TPM模塊産(chǎn)生的密鑰難于攻擊,在用(yòng)戶身份驗證方面起着至關重要的作(zuò)用(yòng)。可(kě)信計算的可(kě)信鏈條機制,從信任根開始,直到應用(yòng)程序啓動運行,可(kě)以防止病毒運行和惡意代碼執行。可(kě)信計算運算和防禦并行的雙體(tǐ)系架構,在計算的同時進行安(ān)全防護,使計算結果總是與預期一緻,整個過程可(kě)測可(kě)控,不被幹擾,實現了主動免疫。網絡接入方面,TCG提出的TNC架構及我國(guó)提出的TCA架構都保證了接入的安(ān)全性。這樣從單個終端平台的可(kě)信、到遠(yuǎn)程平台協同的可(kě)信、再到整網可(kě)信,完成了整個系統的閉環。

3.2 、雲計算

可(kě)信計算技(jì )術能(néng)夠用(yòng)來支持分(fēn)布式環境下的雲計算,解決雲計算的安(ān)全問題。

在需要多(duō)種身份實體(tǐ)認證機制的需求下,可(kě)信計算平台可(kě)以起到非常好的輔助作(zuò)用(yòng),可(kě)信計算能(néng)夠提供比用(yòng)戶名(míng)+口令更強的認證,可(kě)信計算包含的專用(yòng)主密鑰,對存儲在雲計算系統中(zhōng)的其他(tā)信息提供保護。TPM存儲硬件證書使得基于可(kě)信計算技(jì )術進行客戶設備以及其他(tā)設備的認證成為(wèi)可(kě)能(néng),這對确保雲計算的安(ān)全非常關鍵。

雲計算的特點之一就是會有(yǒu)大量有(yǒu)自己目标和行為(wèi)的用(yòng)戶訪問雲服務(wù),用(yòng)戶需要注冊進入一個或幾個角色,隻所以使用(yòng)角色是為(wèi)了降低訪問控制模型的複雜性。這些不同角色的用(yòng)戶應該來自可(kě)信計算平台,因為(wèi)可(kě)信計算平台上的安(ān)全機制保證了用(yòng)戶自身的隐私和安(ān)全。用(yòng)戶從基于 TPM或TCM 的可(kě)信計算平台來登錄雲計算系統,從而獲取權威證書,當希望同遠(yuǎn)程其它實體(tǐ)進行通信時,其信息傳送通過可(kě)信機制得到保護。

雲計算系統中(zhōng)的數據是其核心價值提供的基礎,這些重要數據可(kě)以使用(yòng)TPM模塊的密鑰進行加密存儲,這樣針對這些數據的攻擊就變得異常困難。除此之外,對外傳輸中(zhōng)的數據同樣使用(yòng)加密技(jì )術來确保傳輸過程的數據安(ān)全。可(kě)信計算提供的認證和完整性檢驗确保了數據不被修改。

3.3 、數字版權管理(lǐ)

随着信息社會的發展及數字化程度的不斷提高,數字版權保護問題越來越突出,為(wèi)解決相關問題,數字版權管理(lǐ)(Digital Right Management, DRM)技(jì )術成為(wèi)該産(chǎn)業鏈的關鍵。DRM已經成為(wèi)數字内容行業的基礎設施,是實施數字版權保護的技(jì )術解決方案。DRM的主要作(zuò)用(yòng)是保證數字内容隻能(néng)由購(gòu)買者在指定的授權生命周期内合法使用(yòng),未購(gòu)買或超出周期使用(yòng)的行為(wèi)都會被禁止。現在的DRM客戶端基本上都是在開放計算平台上部署,如:通用(yòng)電(diàn)腦和手機等移動終端,數字内容的使用(yòng)過程需要由客戶端的DRM應用(yòng)程序參與,負責解密使用(yòng)和相關權利包的解析驗證。由于 DRM客戶端安(ān)裝(zhuāng)在通用(yòng)電(diàn)腦和個人手機上,所以其運行環境是無法保證安(ān)全的,所以需使用(yòng)額外的技(jì )術手段來确保DRM的可(kě)信。

可(kě)信計算技(jì )術的發展為(wèi)上述問題的解決提供了很(hěn)好的技(jì )術支撐。在授權許可(kě)證分(fēn)發和數字内容的使用(yòng)這兩個重點環節中(zhōng)已有(yǒu)學(xué)者使用(yòng)了可(kě)信計算技(jì )術來進行保護,同時可(kě)信計算參與到DRM的用(yòng)戶身份認證及密鑰協商(shāng)協議,完成DRM客戶端的身份認證及完整性驗證,有(yǒu)效保護了數字版權内容的分(fēn)發。

3.4、 區(qū)塊鏈

可(kě)信計算保護數據隐私性的屬性,使其變為(wèi)區(qū)塊鏈技(jì )術生态中(zhōng)的重要一環。可(kě)信計算相關技(jì )術目前多(duō)與分(fēn)布式計算類項目、數據類項目以及 layer2 鏈下解決方案相結合。目前,此類項目的關注重點多(duō)在于 PC 端 CPU,應用(yòng)廣泛。

綜上所述,可(kě)信計算已滲透到IT領域的各個方面,發展前景廣闊。但我們不得不認識到,可(kě)信計算至今還有(yǒu)許多(duō)未解決的問題,如技(jì )術本身方面,安(ān)全芯片功能(néng)過于複雜,兼容性及标準符合性難于解決;理(lǐ)論模型等研究發展緩慢,突破不大。應用(yòng)方面,在DRM中(zhōng)仍然存在着無法自由使用(yòng)不經授權的軟件、損害了開源軟件的作(zuò)用(yòng);在用(yòng)戶身份驗證方面,因為(wèi)被信任的應用(yòng)者可(kě)以知道每個用(yòng)戶的真實信息,如果其濫用(yòng)這些用(yòng)戶信息,就存在着用(yòng)戶隐私洩漏的問題。